|

||||

|

|

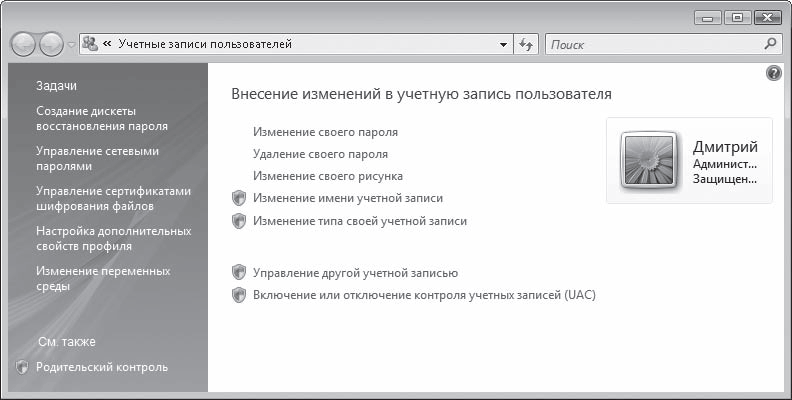

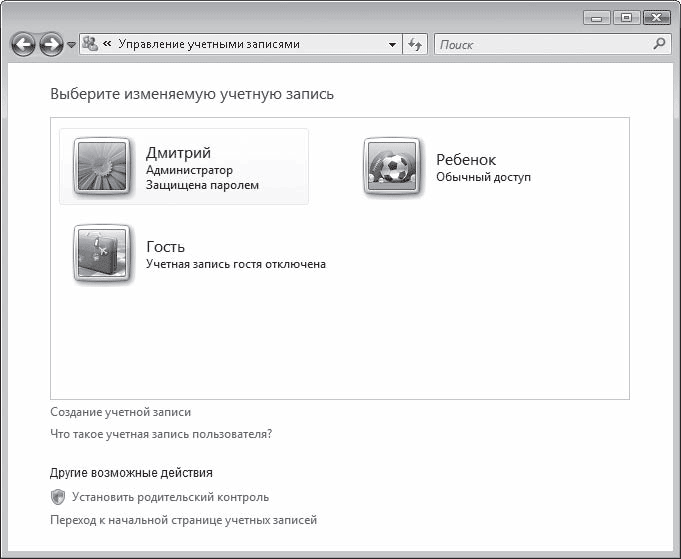

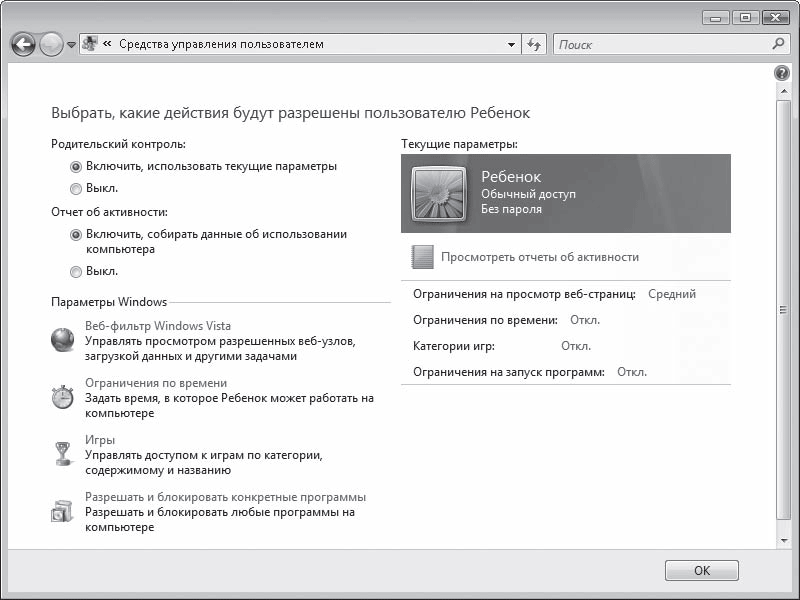

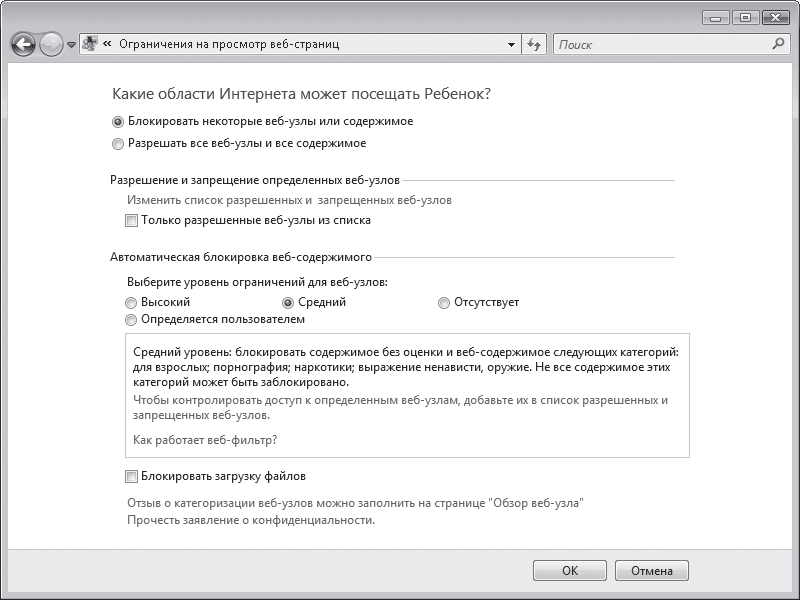

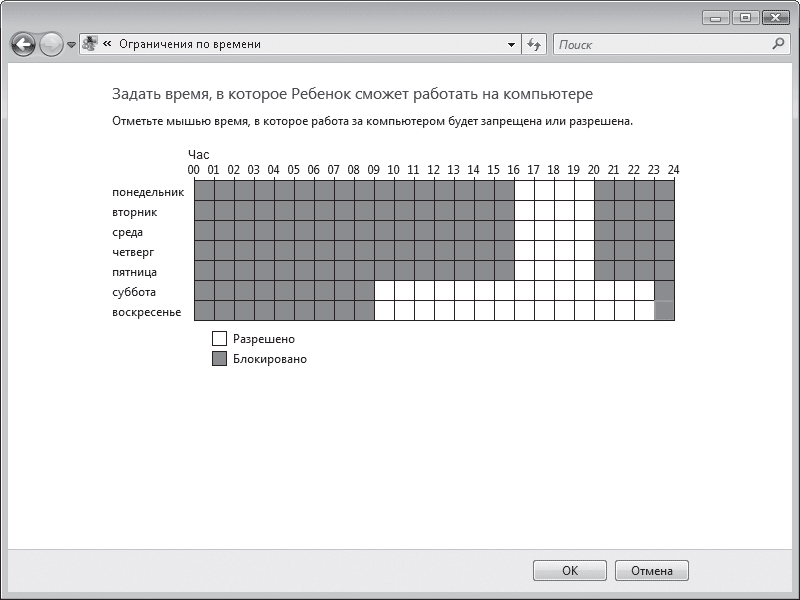

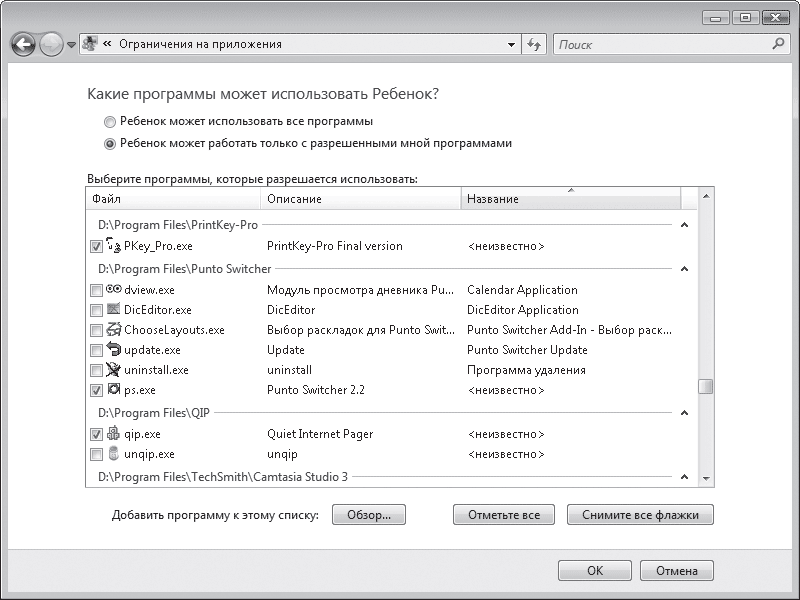

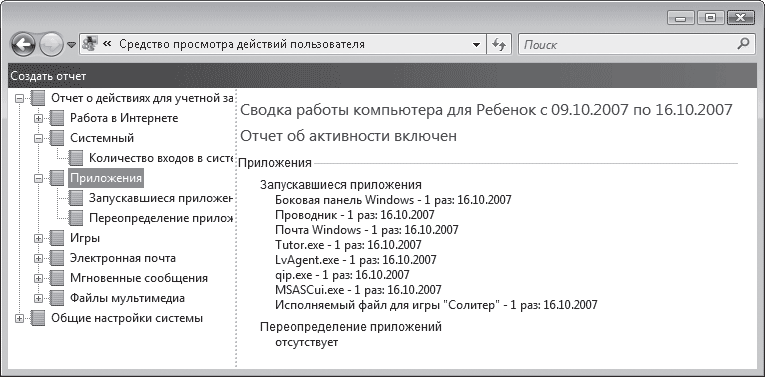

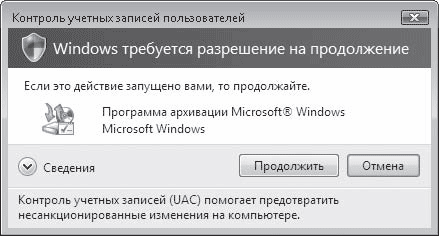

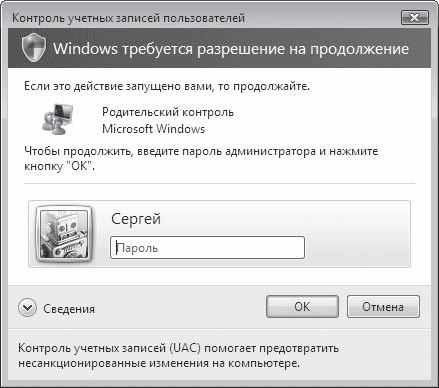

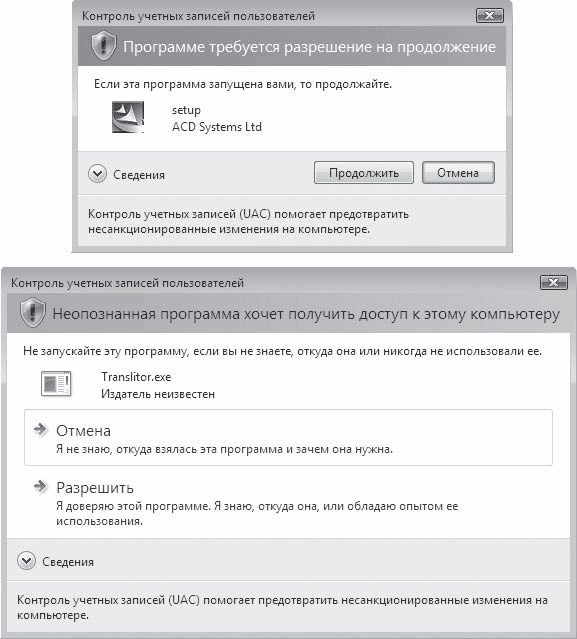

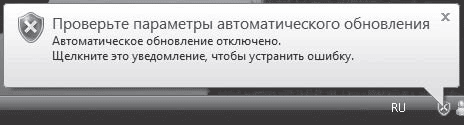

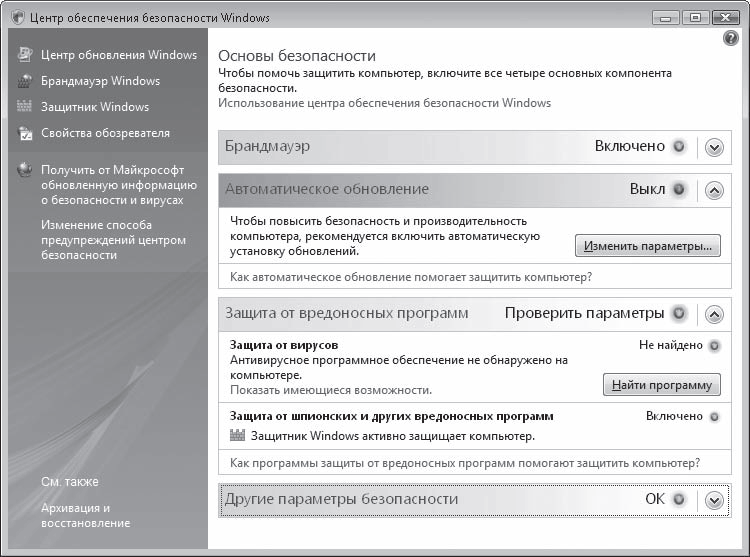

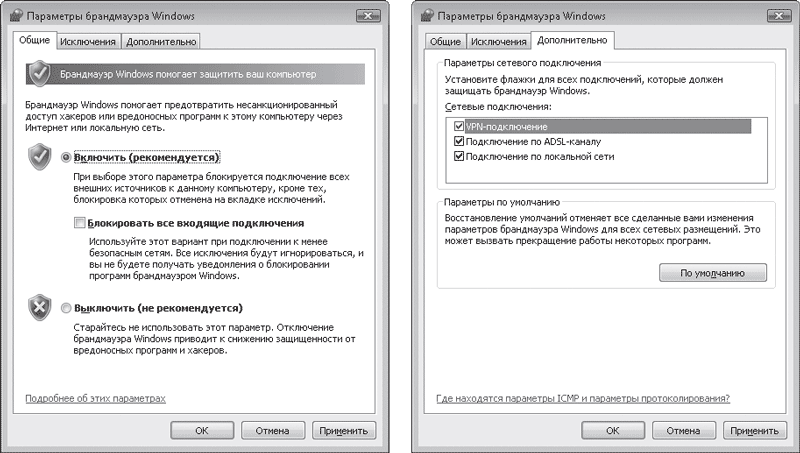

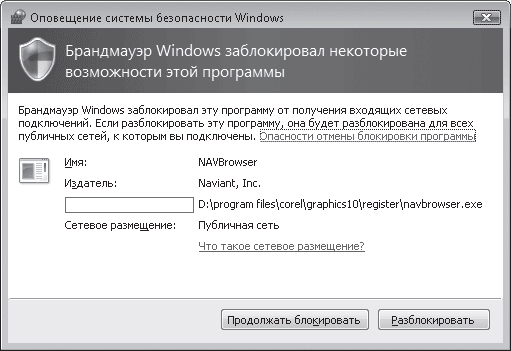

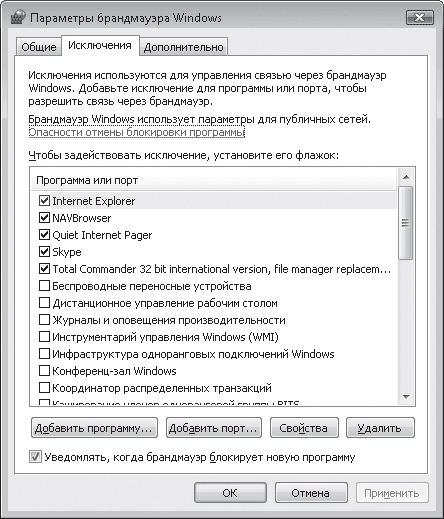

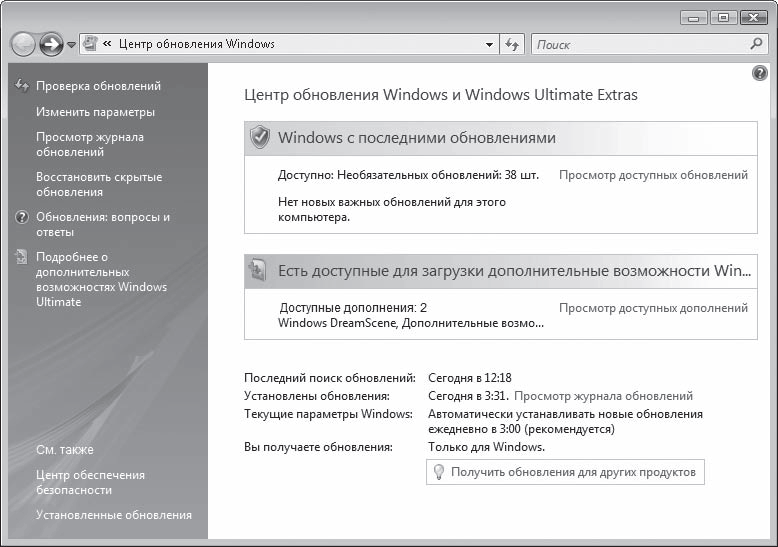

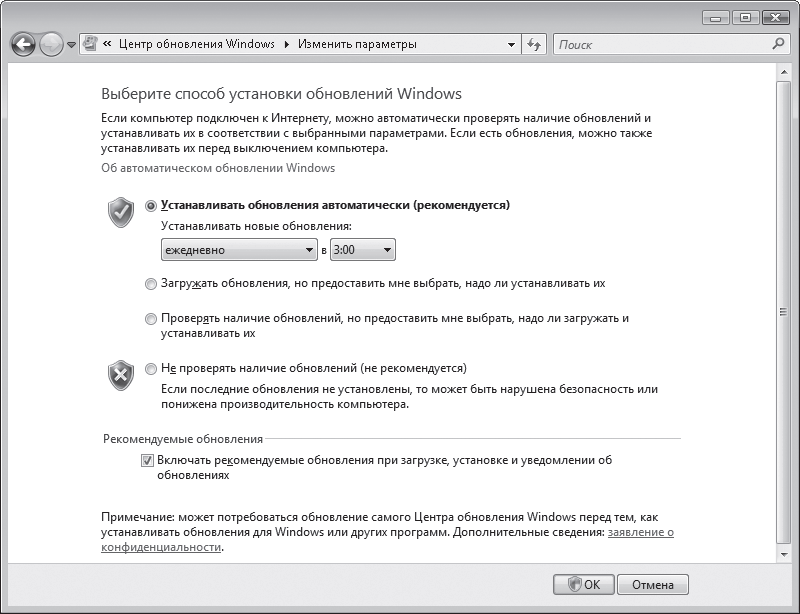

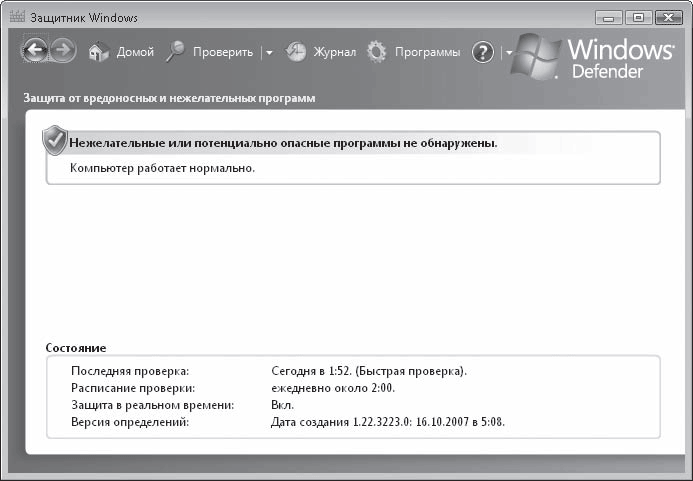

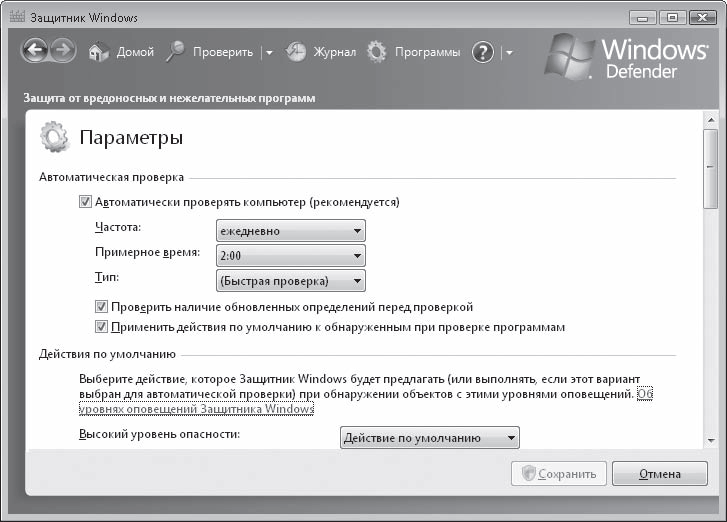

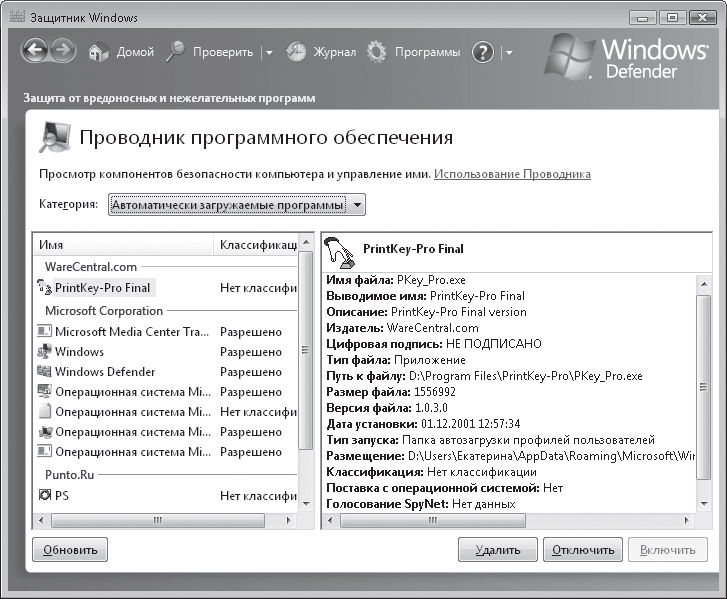

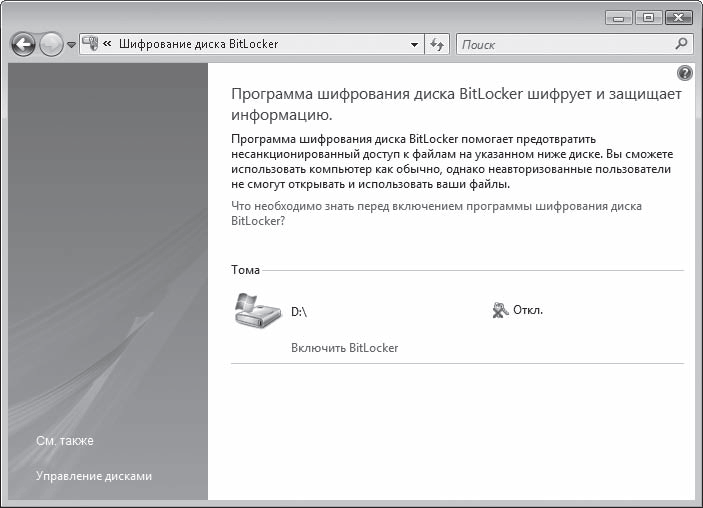

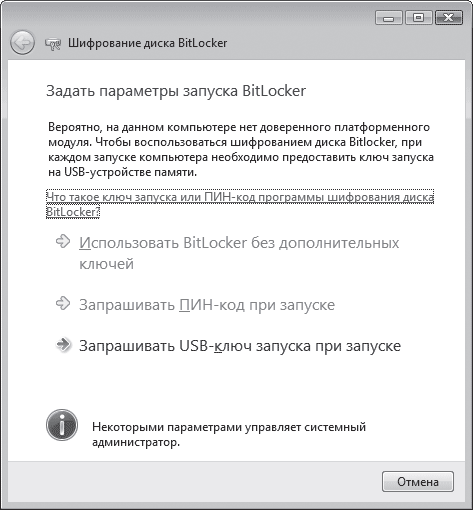

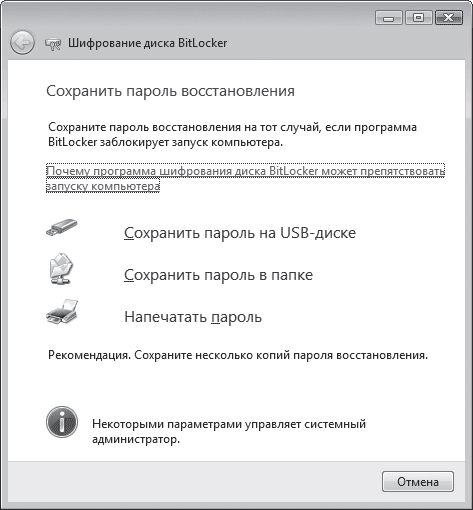

Глава 7Безопасность • Учетные записи пользователей • Центр обеспечения безопасности и компоненты безопасности • Защита от вредоносных программ • Шифрование диска BitLocker В обеспечении компьютерной безопасности участвуют самые разнообразные средства Windows Vista. Те, которые будут упомянуты в данной книге, можно условно разделить на два типа. • Средства локальной безопасности. К ним относятся механизмы разграничения прав доступа пользователей к системе, контроль Windows за выполнением потенциально опасных действий, шифрование диска, строго заданные родительские ограничения для доступа к компьютеру детей, защита от нежелательного ПО, встроенные средства автоматического обновления Windows. • Средства сетевой безопасности. К ним относятся программы, препятствующие проникновению через сеть на компьютер вредоносных программ, и брандмауэр, блокирующий попытки таких программ установить несанкционированную передачу данных. Надо признать, что по уровню безопасности новая Windows Vista с огромным отрывом ушла вперед от своих предшественниц, и это не случайно. Безопасность и надежность при разработке новой операционной системы были поставлены Microsoft во главу угла: на создание принципиально новых технологий защиты и улучшение ранее существовавших было затрачено колоссальное количество времени. В данной главе описаны важнейшие компоненты Windows Vista, обеспечивающие безопасность ее работы. В рамках локальной и сетевой защиты мы поговорим об учетных записях пользователей, контроле над ними, рассмотрим новую функцию родительского контроля, встроенную антишпионскую программу Защитник Windows, шифрование диска, брандмауэр Windows и средства автоматического обновления. Учетные записи пользователейСистема учетных записей была создана, чтобы за одним компьютером автономно могли работать несколько пользователей. Входя в систему под собственной учетной записью, каждый пользователь получает в распоряжение набор личных папок и имеет возможность проектировать интерфейс Рабочего стола по своему вкусу, поскольку сделанные изменения не затронут настроек, сделанных пользователями других учетных записей. Личные папки всех зарегистрированных на компьютере пользователей находятся в папке Пользователи корневого каталога системного раздела диска. Установленные на компьютере программы и сетевые подключения являются общими для всех учетных записей. Система учетных записей разных типов также позволяет разграничить доступ пользователей к настройкам системы и определенным категориям файлов и папок. Учетные записи можно разделить на два типа. • Администратор. Пользователи таких учетных записей имеют полный доступ ко всем файлам и папкам на диске, а также вправе изменять любые параметры системы: устанавливать и удалять программы, оборудование, менять настройки безопасности. Кроме того, администраторы вправе создавать, редактировать и удалять учетные записи других пользователей. Однако чтобы исключить несанкционированные действия вредоносных программ, связанные с их инсталляцией в систему и изменением настроек, в Windows Vista был впервые введен контроль учетных записей пользователей (UAC – User Account Control). При выполнении действий, которые могут повлечь за собой опасные для системы последствия или повлиять на работу других пользователей, всегда появляется окно UAC, в котором вам нужно будет подтвердить, что автором изменений являетесь вы и можно продолжить их проведение. Подробнее о контроле учетных записей пользователей мы поговорим ниже. При установке Windows Vista необходимо создать учетную запись администратора, под которой вам предстоит настроить все основные параметры системы. В дальнейшем большинство пользователей продолжают работать на компьютере, входя в систему под этой учетной записью. • Стандартная. Пользователи учетных записей данного типа существенно ограничены в доступе к «недрам» системы. Они могут беспрепятственно работать с разрешенными файлами, папками и программами, однако устанавливать и удалять приложения, оборудование, менять настройки системы, которые могут затронуть и других пользователей, а также работать с их личными файлами и папками права не имеют. При попытке совершить одно из вышеперечисленных действий появится окно UAC, в котором вам будет предложено ввести пароль учетной записи администратора. Если он вам известен, то продолжение действия возможно. Помимо описанных типов учетных записей на компьютере всегда присутствует учетная запись особого типа – Гость, предназначенная для входа в систему случайных посетителей вашего компьютера, для которых создание отдельной учетной записи с набором личных папок нецелесообразно. Учетная запись Гость не позволяет изменять параметры системы и работать с документами других пользователей. Если на компьютере есть несколько учетных записей, то при загрузке Windows появится экран входа в систему, на котором вы увидите значки и имена всех учетных записей. Щелкните кнопкой мыши на значке со своим именем, чтобы выполнить вход. Если на компьютере существует единственная учетная запись (она всегда является учетной записью администратора), не защищенная паролем, экран приветствия появляться не будет. В следующем разделе мы рассмотрим работу, связанную с созданием, изменением и удалением учетных записей пользователей. Для тренировки в выполнении всех описанных действий вы должны войти в систему под учетной записью администратора. Создание и редактирование учетных записейПрежде чем вести разговор о способах создания и изменения учетных записей других пользователей, для чего требуется войти в систему под учетной записью администратора, уделим внимание тому, какие изменения можно вносить в собственную учетную запись. Разобраться в этом вопросе вам поможет видеоролик «Урок 7.1. Создание и редактирование учетных записей пользователей». Чтобы открыть окно управления учетными записями (рис. 7.1), зайдите в меню Пуск и щелкните кнопкой мыши на значке своей учетной записи, который располагается в верхней части правого столбца.  Рис. 7.1. Окно управления учетными записями Если ваша учетная запись не защищена паролем, перейдите по ссылке Создание пароля своей учетной записи, введите пароль, его подтверждение и при необходимости подсказку на случай, если вы вдруг забудете пароль. Однако имейте в виду, что подсказка будет видна и другим пользователям. Защита учетной записи паролем особенно важна в том случае, если компьютером пользуются несколько лиц, а вы являетесь его администратором. Пароль не только защищает ваши личные данные от несанкционированного доступа, но и позволяет предотвратить нежелательные изменения в настройках системы, которые могут быть сделаны другими пользователями. Если пароль для своей учетной записи вы установили ранее, в окне, изображенном на рис. 7.1, вы увидите ссылки Изменение своего пароля и Удаление своего пароля, назначение которых понятно из их названия. В случае изменения пароля вам необходимо ввести старый пароль, новый и его подтверждение. Кроме того, вам будет предложено ввести подсказку для нового пароля. При удалении пароля его введение также обязательно. Имейте в виду, при создании, а затем при вводе пароля учитывается различие между прописными и строчными буквами. К ссылке Изменение своего рисунка следует обращаться в том случае, если вы захотите изменить значок своей учетной записи. Вы можете выбрать новый значок из коллекции Windows или же из собственных рисунков. Для этого следует перейти по ссылке Поиск других рисунков, переместиться к папке с изображениями и выбрать среди них нужное. При желании вы можете задать новое имя для своей учетной записи, перейдя по ссылке Изменение имени учетной записи, а также изменить тип своей учетной записи (с административной на стандартную или наоборот), обратившись кссылк е Изменение типа своей учетной записи. Имейте в виду, что при изменении имени учетной записи каталог с вашими личными папками сохранит прежнее название. Оба вышеупомянутых действия требуют привилегий администратора. Если вы им являетесь, вам нужно подтвердить свои действия в окне UAC. Если же вы – обладатель стандартной учетной записи, то система потребует ввода пароля учетной записи администратора для внесения корректив, поскольку только он вправе менять вышеозначенные параметры. Помните также и о том, что если на вашем компьютере есть только одна учетная запись, то она по умолчанию является учетной записью администратора и не может быть изменена на стандартную. Последние две ссылки, расположенные ниже (см. рис. 7.1), отвечают за изменение настроек учетных записей других пользователей и включение или отключение контроля учетных записей пользователей. Данные настройки доступны только для администратора компьютера, о чем свидетельствуют появляющиеся при переходе по ссылкам окна UAC. При переходе по ссылке Управление другой учетной записью вы попадете в окно, где представлены значки всех имеющихся на компьютере учетных записей (рис. 7.2). Щелкнув кнопкой мыши на любом из них, вы переместитесь на страницу со ссылками на настройки параметров выбранной учетной записи. К ним относятся изменение имени, рисунка, создание, изменение или удаление пароля (действия с паролями чужой учетной записи приведут к потере пользователем сохраненных паролей для веб-страниц, личных сертификатов и зашифрованных файлов), изменение типа учетной записи или ее удаление. В последнем случае вам будет предложено сохранить на своем Рабочем столе в отдельной папке содержимое Рабочего стола и личных папок пользователя, учетную запись которого вы удаляете.  Рис. 7.2. Окно редактирования учетных записей пользователей В окне, изображенном на рис. 7.2, вы также можете включить учетную запись Гость. Для этого нужно щелкнуть кнопкой мыши на ее значке и нажать кнопку Включить. Здесь же присутствует ссылка Создание учетной записи, с помощью которой вы перейдете на специальную страницу, где сможете зарегистрировать новую учетную запись. Обратите внимание, на странице изменения параметров любой учетной записи, а также в окне, изображенном на рис. 7.2, есть ссылка на установление родительского контроля. Эта функция впервые появилась в Windows Vista и имеет огромное значение для пользователей, у которых есть дети. Подробно о родительском контроле вы сможете прочитать в следующем подразделе. Родительский контрольЕсли в вашей семье есть дети, вы наверняка не раз сталкивались с проблемой ограничения их доступа к компьютеру. Все родители стараются препятствовать слишком длительному занятию ребенка компьютерными играми, посещению сайтов сомнительного содержания и трате чадом времени у монитора при просмотре фильмов, прослушивании музыки или беседе с друзьями в ICQ. Раньше «дозировать» общение ребенка с компьютером программными средствами было крайне проблематично. В Windows Vista ситуация изменилась кардинальным образом. Благодаря новой функции родительского контроля вы можете самостоятельно задавать количество времени, проводимое детьми за компьютером, блокировать посещение сайтов, не предназначенных для лиц младше 18 лет, выбирать, с какими программами юный пользователь имеет право работать и в какие игры поиграть. О настройке параметров родительского контроля вы узнаете из видеоролика «Урок 7.2. Родительский контроль». Чтобы воспользоваться данной функцией, вы должны соблюсти следующие требования. Убедитесь, что ваша учетная запись администратора защищена паролем, который не знают дети. Если на компьютере есть другие учетные записи с правами администратора, для них также необходимо установить пароль. Для посещения компьютера детьми создайте одну или несколько учетных записей с обычным доступом. Теперь можно приступать к заданию параметров родительского контроля. Перейдите по ссылке Установить родительский контроль в окне, изображенном на рис. 7.2, предварительно выделив значок учетной записи ребенка, или же выполните команду Пуск > Панель управления > Учетные записи пользователей и семейная безопасность > Родительский контроль и щелкните кнопкой мыши на учетной записи ребенка. В результате будет открыто окно, представленное на рис. 7.3, в котором настраиваются все параметры родительского контроля.  Рис. 7.3. Окно настройки параметров родительского контроля Установите переключатель Родительский контроль в положение Включить, использовать текущие параметры, чтобы сделать доступными остальные настройки. Функция родительского контроля позволяет получать полный отчет о событиях, происходящих на компьютере во время пребывания за ним ребенка. Для формирования отчета необходимо, чтобы переключатель Отчет об активности был установлен в положение Включить, собирать данные об использовании компьютера. В группе Параметры Windows устанавливаются ограничения по времени работы за компьютером и уровни доступа к веб-ресурсам, играм и программам. Перейдя по ссылке Веб-фильтр Windows Vista, вы попадете на страницу, где можно настроить параметры доступа к интернет-ресурсам при условии, что первый переключатель установлен в положение Блокировать некоторые веб-узлы и содержимое (рис. 7.4).  Рис. 7.4. Окно установки ограничений на посещение Интернета Ограничения на доступ в Интернет можно устанавливать в двух вариантах: путем автоматической блокировки содержимого сайтов, выбрав необходимый уровень защиты в группе переключателей Автоматическая блокировка веб-содержимого, или же путем составления списка разрешенных и запрещенных веб-узлов. Очевидно, что работающий в системе веб-фильтр не может стопроцентно гарантировать защиту от посещения нежелательных сайтов, поскольку оценка содержимого сайтов не бывает однозначной. Он может лишь существенно снизить вероятность столкновения ребенка с материалами, противопоказанными в его возрасте. Если же вы хотите гарантированно уберечь юного посетителя Интернета от сайтов для взрослых, придется вручную создать список разрешенных узлов и установить право только на их посещение. Перейдите по ссылке Изменить список разрешенных и запрещенных веб-узлов, введите адрес интернет-ресурса и нажатием кнопки Разрешить или Запретить поместите адрес в соответствующий список. Установив флажок Только разрешенные веб-узлы из списка, вы ограничите область доступных сайтов до составленного перечня. При необходимости можно также заблокировать скачивание файлов установкой флажка Блокировать загрузку файлов. Нажмите кнопку ОК, чтобы вернуться к окну выбора параметров. Перейдя по ссылке Ограничения по времени, вы можете составить почасовое расписание доступа ребенка к компьютеру. Для этого с помощью перетаскивания выделите синим цветом клетки, отвечающие за запретные для работы на компьютере интервалы времени (рис. 7.5). Повторное перетаскивание снимает блокировку. Нажмите кнопку ОК.  Рис. 7.5. Составление расписания доступа к компьютеру Ссылка Игры ведет к настройкам ограничений на использование игр. Вы можете полностью запретить ребенку играть в игры или же определить допустимые категории разрешенных игр. В последнем случае перейдите по ссылке Задать категории для игр. На открывшейся странице вы можете указать, следует ли разрешать или блокировать игры, у которых отсутствует оценка, выбрать категории игр по возрасту, а также отметить флажками сомнительное, на ваш взгляд, содержание, при обнаружении которого будут блокироваться даже игры из разрешенных категорий. Перейдя по ссылке Запрещение и разрешение игр, вы можете задать явный доступ к той или иной игре, установленной на компьютере. Ссылка Разрешать и блокировать конкретные программы позволяет установить ограничение на использование приложений, установленных в системе. Так, если ваш ребенок– большой любитель посмотреть фильмы и поболтать в ICQ вместо того, чтобы делать уроки, можете запретить использование всех медиапроигрывателей и интернет-пейджеров, имеющихся на вашем компьютере. Установите переключатель в положение Ребенок может работать только с разрешенными мной программами и отметьте флажками те приложения, доступ к которым разрешен (рис. 7.6).  Рис. 7.6. Выбор программ для свободного доступа Когда все параметры родительского контроля будут заданы, нажмите кнопку ОК, чтобы закрыть его окно. Для контроля над действиями ребенка на компьютере в ваше отсутствие просматривайте отчет об активности, в котором подробно фиксируются все данные о работе юного пользователя в системе. Перейдите по ссылке Просмотреть отчеты об активности, в открывшемся окне вы ознакомитесь с содержанием интересующих вас разделов (рис. 7.7). Предложение ознакомиться с отчетом о родительском контроле может появляться и в виде всплывающей таблички в области уведомлений. В этом случае достаточно щелкнуть на ней кнопкой мыши, чтобы перейти к просмотру сведений о работе ребенка на компьютере.  Рис. 7.7. Отчет об активности контролируемого пользователя Вернемся к последней ссылке Включение и отключение контроля учетных записей (UAC) окна, изображенного на рис. 7.1, чтобы не оставить ее без внимания. Щелкнув на ней кнопкой мыши, вы попадете на страницу, где вам будет предложено включить или отключить контроль учетных записей пользователей (UAC), чтобы он не досаждал вам слишком частым появлением окон подтверждения. Однако прежде чем принять решение об отключении UAC, почитайте подробнее о данной функции в следующем подразделе. Контроль учетных записей пользователей (UAC)Как уже упоминалось выше, контроль учетных записей пользователей (UAC) был впервые введен в Windows Vista как еще одна ступень защиты от деятельности вредоносных программ. Принципы выполнения контроля заключаются в следующем. В отличие от предыдущих версий Windows, все пользователи, независимо от того, являются они администраторами или нет, работают в системе в режиме стандартной учетной записи. В терминологии Windows, при входе в систему как для администратора, так и для стандартного пользователя создается маркер обычного доступа, который применяется для работы на компьютере, в том числе и для запуска приложений, не требующих административных прав. Это повышает общий уровень безопасности системы ввиду того, что потенциально опасные программы не могут совершить противоправных действий без ведома администратора. Помимо маркера доступа обычного пользователя, для администратора также создается маркер административного доступа, который используется для повышения его прав с уровня обычного пользователя до уровня администратора при выполнении действия, которое влечет за собой изменения в настройках системы. Именно в таких случаях и появляется окно контроля учетных записей пользователей, в котором вы должны подтвердить, что изменения действительно совершаются вами, администратором компьютера, а не вредоносной программой. Когда вы вошли в систему под стандартной учетной записью, то при попытке выполнить административное действие появится окно UAC с запросом о введении пароля учетной записи администратора (рис. 7.8). Если он вам неизвестен, дальнейшее продолжение процедуры будет невозможно.  Рис. 7.8. Запрос пароля для подтверждения административных действий при использовании стандартной учетной записи Все элементы управления, обращение к которым требует административных прав, помечены в диалоговых окнах Windows значком щита  поэтому вам легко будет сориентироваться, какие настройки доступны только при наличии прав администратора (или знании пароля его учетной записи). Вид окон UAC различается в зависимости от того, какой компонент запрашивает разрешение на выполнение. Если это встроенная функция или приложение Windows, щит в окне UAC будет четырехцветным, а фон, на котором он расположен, – синим (рис. 7.9).  Рис. 7.9. Вид окон UAC при запуске компонентов Windows При запуске приложений сторонних разработчиков, имеющих цифровую подпись, в окне UAC можно видеть желтый щит с восклицательным знаком на сером фоне (рис. 7.10, вверху). Если в окне UAC вы обнаружите желтый щит с восклицательным знаком на желтом фоне, значит, разрешение на запуск запрашивает сторонняя программа, не имеющая цифровой подписи (рис. 7.10, внизу).  Рис. 7.10. Вид окон UAC при запуске приложений с цифровой подписью и без нее Многим пользователям повышенная «бдительность» контроля учетных записей в виде постоянно появляющихся окон для подтверждений кажется надоедливой. Поэтому при желании и согласии на то, что уровень безопасности системы будет несколько снижен, вы можете отключить UAC. Как уже говорилось, сделать это можно в окне управления учетными записями, перейдя по ссылке Включение и отключение контроля учетных записей (UAC). Чтобы изменения вступили в силу, необходима перезагрузка Windows. Поскольку контроль учетных записей – один из важнейших компонентов обеспечения безопасности системы, при его отключении в области уведомлений появится сообщение Центра обеспечения безопасности Windows об угрозе безопасности компьютера. Из следующего раздела вы узнаете о том, что такое Центр обеспечения безопасности Windows и какие объекты находятся под его контролем. Центр обеспечения безопасности и компоненты безопасностиВ обеспечении безопасности компьютера участвуют специализированные службы и программы. Важнейшие из них находятся под контролем Центра обеспечения безопасности. Этот компонент Windows отслеживает стабильность работы средств защиты и в случае их отключения или изменениях в настройках, не соответствующих норме, уведомляет пользователя о возникших проблемах и предлагает вмешаться для восстановления нужного уровня защиты. Сообщения Центра обеспечения безопасности появляются на всплывающих подсказках в области уведомлений (рис. 7.11). Их содержание зависит от того, с каким из инструментов защиты возникли неполадки.  Рис. 7.11. Уведомление Центра обеспечения безопасности Чтобы открыть окно Центра обеспечения безопасности (рис. 7.12) и приступить к устранению проблемы, достаточно щелкнуть кнопкой мыши на всплывающей подсказке в области уведомлений (или дважды щелкнуть кнопкой мыши на значке красного щита, если она исчезла). Другой способ открыть окно Центра обеспечения безопасности – выполнить команду Пуск > Панель управления > Безопасность > Центр обеспечения безопасности.  Рис. 7.12. Центр обеспечения безопасности Windows Как видно на рис. 7.12, в обеспечении безопасности компьютера участвуют следующие основные компоненты: брандмауэр, центр обновления, антивирусная программа, встроенная антишпионская программа Защитник Windows, средства безопасности Internet Explorer и контроль учетных записей пользователей (UAC) (принадлежат разделу Другие параметры безопасности). Два последних компоненты были рассмотрены нами ранее, поэтому в данном разделе мы поговорим о том, что такое брандмауэр, автоматическое обновление, уделим внимание вопросу защиты от вредоносных программ, а также способам включения, отключения компонентов защиты и системы оповещения. Брандмауэр WindowsВ составе Windows Vista есть брандмауэр (межсетевой экран) – программа, которая контролирует обмен данными между компьютером и Интернетом, блокируя несанкционированный доступ к вашему компьютеру через Сеть. Кроме того, брандмауэр предотвращает распространение вредоносного содержимого с вашего компьютера на другие. По умолчанию брандмауэр включен и отслеживает поток данных через все сетевые подключения. В настройках брандмауэра вы можете отключить его полностью или только для отдельных подключений, однако если вы посещаете Интернет, крайне не рекомендуется это делать (за исключением случая использования брандмауэра другого производителя). Слева в окне Центра обеспечения безопасности расположен список ссылок для доступа к параметрам настройки средств безопасности. Перейдите по ссылке Брандмауэр Windows, а затем Изменить параметры. В результате будет открыто окно, в котором настраиваются параметры работы брандмауэра. На вкладке Общие (рис. 7.13, слева) можно полностью отключить брандмауэр, установив переключатель в положение Выключить. Если контроль брандмауэра не требуется для какого-то одного подключения, перейдите на вкладку Дополнительно (рис. 7.13, справа) и снимите флажки возле подключения, защита которого не требуется. Помните, отключать брандмауэр Windows имеет смысл только в том случае, если вы планируете использовать аналогичную программу сторонних разработчиков. Отключение брандмауэра даже для одного сетевого подключения Центр обеспечения безопасности расценит как недопустимое снижение уровня защиты: в разделе Брандмауэр появится отметка Выкл., а всплывающие сообщения в области уведомлений будут напоминать вам о необходимости вернуться к прежним настройкам.  Рис. 7.13. Вкладки окна параметров брандмауэра Чтобы сообщения Центра обеспечения безопасности об угрозе компьютеру не надоедали вам своим появлением, вы можете отказаться от оповещения или же ограничить предупреждение появлением лишь одного значка щита. Для этого слева в окне, изображенном на рис. 7.12, перейдите по ссылке Изменение способа предупреждений центром безопасности и в открывшемся окне щелчком кнопки мыши выберите второй или третий вариант. Поскольку брандмауэр отслеживает любой обмен данными между компьютером и Сетью, он может выдать сообщение о блокировании обращения к Сети программой, которая не является вредоносной и запущена самим пользователем (рис. 7.14). Такая ситуация может возникнуть, например, при запуске программ обмена мгновенными сообщениями, передачи файлов, сетевых игр, антивируса, устанавливающего соединение с сервером для скачивания обновлений.  Рис. 7.14. Сообщение о блокировании программы брандмауэром В данном окне пользователю предлагается совершить одно из двух действий в отношении запущенной программы: • Продолжать блокировать. В этом случае брандмауэр Windows запретит данной программе обмениваться данными с Сетью. Она будет добавлена в список исключений, который можно увидеть на вкладке Исключения окна настройки брандмауэра (рис. 7.15), и при следующем запуске автоматически заблокирована без уведомления пользователя. То же самое произойдет, если вы просто закроете окно, изображенное на рис. 7.14. • Разблокировать. Доступ в Сеть для запущенной программы будет открыт, а ее название появится в списке исключений брандмауэра и будет помечено флажком (см. рис. 7.15). В дальнейшем программа будет функционировать без каких-либо ограничений и предупреждений системы безопасности.  Рис. 7.15. Список программ-исключений для брандмауэра Windows Список вкладки Исключения вы можете редактировать и вручную: устанавливать и снимать флажки для программ, тем самым блокируя их или разрешая им работать, удалять из списка приложения, добавлять те, которые не были внесены в исключения брандмауэра автоматически. В последнем случае следует воспользоваться кнопкой Добавить программу, выбрать в списке приложение и нажать кнопку ОК. Ручная установка флажков для служб Windows не нужна, поскольку их состояние меняется автоматически в зависимости от настроек, сделанных пользователем при обращении к той или иной службе. Автоматическое обновлениеСледующее важное звено в обеспечении безопасности Windows – автоматическое обновление. Ценность своевременной установки обновлений заключается в том, чтобы избежать атаки злоумышленников через уязвимости в операционной системе. Поскольку Windows является сложнейшим программным продуктом, над разработкой которого в течение нескольких лет трудятся сотни программистов Microsoft, неудивительно, что, несмотря на тщательное тестирование, уже после выхода системы на рынок в ней обнаруживаются уязвимости («дыры»), которые могут быть использованы хакерами для несанкционированного доступа к вашему компьютеру. Для устранения уязвимостей, повышения производительности и надежности системы разработчики постоянно выпускают обновления. Их своевременная загрузка с сервера Microsoft позволит вам не только обезопасить свой компьютер от хакерских атак, но и улучшить работу программ и компонентов Windows. Разумеется, для работы автоматического обновления требуется подключение к Интернету. Включить автоматическое обновление вам было предложено еще на этапе установки Windows Vista. Если вы не сделали этого тогда (о чем не раз должно было напомнить сообщение в области уведомлений), придется посетить Центр обновления Windows для изменения параметров автоматического обновления. Слева в окне Центра обеспечения безопасности (см. рис. 7.12) перейдите по ссылке Центр обновления Windows. В результате будет открыто окно центра обновления, где вы увидите информацию о дате последнего обновления, а также текущие параметры загрузки и установки обновлений (рис. 7.16). Перейдите по ссылке Изменить параметры, расположенной на панели слева. В открывшемся окне (рис. 7.17) вы увидите группу переключателей, отвечающих за режим установки обновлений.  Рис. 7.16. Центр обновления Windows  Рис. 7.17. Окно выбора режима установки обновлений • Устанавливать обновления автоматически. Рекомендуемый для выбора вариант. В раскрывающихся списках вы можете задать график, по которому новые обновления будут загружаться и устанавливаться на компьютер. • Загружать обновления, но предоставить мне выбрать, надо ли устанавливать их. В данном случае установку загруженных обновлений вы можете запустить вручную в любое удобное для вас время, чтобы этот процесс не отвлекал вас от работы на компьютере. Центр обновления будет информировать вас о загруженных обновлениях с помощью сообщений в области уведомлений. • Проверять наличие обновлений, но предоставить мне выбрать, надо ли загружать и устанавливать их. Данный вариант позволяет запускать вручную как загрузку, так и установку обновлений. Если пропускная способность вашего интернет-канала невелика, загрузку обновлений можно запустить в тот момент, когда доступ в Интернет для работы или учебы вам больше не нужен. • Не проверять наличие обновлений. В данном случае система не будет обращаться к серверу для проверки новых обновлений. Поскольку уязвимости системы не будут своевременно устраняться, общая безопасность компьютера снизится, о чем вам будет постоянно напоминать сообщение в области уведомлений (если, конечно, вы не измените параметры оповещения). Существует три типа обновлений для Windows Vista: важные, рекомендуемые и необязательные. К категории важных относятся исправления, которые призваны устранить прорехи в безопасности системы. Рекомендуемые обновления создаются для улучшения качества работы встроенных программ и компонентов Windows. Необязательные обновления включают в себя языковые пакеты, новые версии драйверов, дополнительные возможности для различных компонентов Windows и другие элементы. Вы можете выбрать, какие типы обновлений необходимо загружать и устанавливать в автоматическом режиме. По умолчанию происходит загрузка и установка только наиболее важных обновлений, однако если в окне настройки параметров обновления вы установите флажок Включать рекомендуемые обновления при загрузке, установке и уведомлении об обновлениях, то рекомендуемые обновления будут устанавливаться вместе с важными. Необязательные обновления не загружаются и не устанавливаются автоматически. Выбор обновлений данного типа для загрузки и установки предоставляется пользователю. Перейдя по ссылке Проверка обновлений в окне Центра обновлений Windows, вы запустите немедленный поиск новых обновлений на сервере. После того как он будет завершен, перейдите по ссылке Просмотр доступных обновлений, чтобы ознакомиться со списком последних исправлений, среди которых будут в том числе и необязательные. Отметьте с помощью флажков те, которые посчитаете нужными для установки, и нажмите кнопку Установить. Деятельность Центра обновлений Windows фиксируется в специальном журнале, где можно посмотреть, когда и какие обновления были установлены на ваш компьютер. Чтобы открыть журнал, перейдите по ссылке Просмотр журнала обновлений в окне, изображенном на рис. 7.16. По умолчанию устанавливаемые обновления предназначены для самой Windows, однако если вы пользуетесь и другими продуктами Microsoft, можно настроить получение обновлений и для них. Для этого в окне Центра обновлений Windows перейдите по ссылке Получить обновления для других продуктов и далее следуйте указаниям узла Microsoft Update. Защита от вредоносных программПосле брандмауэра и автоматического обновления «третьим китом» обеспечения безопасности компьютера является группа программ, противостоящих проникновению вирусов, шпионских и других нежелательных программ. Об установке антивирусного пакета вам следует позаботиться самостоятельно. А для защиты от шпионского и другого нежелательного ПО в Windows Vista появилась новая встроенная программа – Защитник Windows. Использование антивирусаЕсли вы хотите избежать неприятных сюрпризов при посещении Интернета, на вашем компьютере обязательно должна быть установлена антивирусная программа с обновленными базами, блокирующая проникновение вредоносного ПО через сеть. Работа антивируса также контролируется Центром обеспечения безопасности. Если он обнаруживает, что антивирусные базы устарели или же антивирусная программа вовсе отсутствует, то в области уведомлений сразу же появляется соответствующее сообщение о возникшей угрозе. Разработчики популярных антивирусов давно позаботились о том, чтобы их продукты были совместимы с Windows Vista, поэтому проблем с их обнаружением системой возникнуть не должно. Защитник WindowsО вреде шпионских программ большинство пользователей знает не понаслышке. Модули шпионских программ несанкционированно устанавливаются на компьютер для скрытого слежения за действиями пользователя и сбора личной информации. К шпионским относятся и троянские программы, осуществляющие вышеперечисленные функции. Некоторые типы троянцев являются утилитами удаленного управления компьютером и показа рекламы. Как правило, их цель – доступ к паролям, регистрационным данным пользователя в платежных интернет-системах, данным кредитных карточек и осуществление разного рода шпионажа. Воровство паролей – прерогатива клавиатурных шпионов (кейлоггеров), регистрирующих последовательность нажатия клавиш. Отдельным пунктом стоят так называемые диалеры – программы-дозвонщики, которые прописывают в настройках dial-up подключения к Интернету номер провайдера, находящегося на каких-нибудь Каймановых островах. За установленное международное соединение будет выставлен заоблачный счет, расплачиваться по которому придется именно вам. Основные признаки появления программ-шпионов на вашем компьютере следующие. • Постоянный обмен данными через Интернет даже в том случае, когда вы не посещаете сайты и не скачиваете файлы. В стандартной ситуации, когда вы просто путешествуете по сайтам, не загружая ничего на собственный компьютер и не отсылая файлы большого размера, входящий трафик должен превышать исходящий примерно в 10 раз. Если трафик в обоих направлениях имеет один порядок, бейте тревогу, скорее всего, это проделки троянской программы. Чтобы просмотреть соотношение исходящего и входящего трафика, щелкните правой кнопкой мыши на значке подключения к Интернету в области уведомлений и выполните команду Центр управления сетями и общим доступом. В открывшемся окне найдите в списке имя вашего подключения к Интернету и перейдите по ссылке Просмотр состояния. При активной деятельности шпионской программы скорость загрузки веб-страниц существенно снижается. Это тоже должно вас насторожить. • Общее замедление работы компьютера. Некоторые программы-шпионы требовательны к машинным ресурсам, а также могут вызывать сбои в работе других программ. • Установленный вами адрес домашней страницы в настройках браузера вдруг оказался замененным другим. Даже если вы введете желаемый адрес, при перезагрузке компьютера на его месте может вновь появиться назойливый URL. • В окне браузера появились новые панели инструментов, которые вы не устанавливали. • Постоянное появление рекламы во всплывающих окнах (так называемых «поп-апах»). • При dial-up-соединении с Интернетом номер, набираемый модемом, оказывается непривычно длинным. Если эти признаки вам хорошо знакомы, пора заняться очисткой компьютера от шпионского ПО. Для борьбы со шпионскими программами создано немало специализированных приложений, которыми приходилось пользоваться при работе в предыдущих версиях Windows. В Windows Vista появилось собственное встроенное средство для борьбы со шпионскими программами – Защитник Windows. Оно запускается автоматически при загрузке системы и работает в фоновом режиме, ведя постоянный контроль над различными процессами в системе и запускаемыми приложениями. Проверка компьютера проводится ежедневно и, как правило, незаметно для пользователя, однако при необходимости вы можете запустить проверку вручную. Для этого выполните команду Пуск > Все программы > Защитник Windows (или перейдите по ссылке Защитник Windows в окне Центра обеспечения безопасности). В открывшемся окне программы (рис. 7.18) обратите внимание на наличие стрелки у кнопки Проверить. Щелкнув на ней кнопкой мыши, вы развернете меню вариантов проверки компьютера.  Рис. 7.18. Окно Защитника Windows • Быстрая проверка. Используется по умолчанию. Данное сканирование занимает меньше всего времени, поскольку просматриваются только те области, которые наиболее подвержены заражению вредоносными модулями. • Полная проверка. В этом случае проводится полное сканирование системы и всех файлов на жестком диске. Учтите, данная процедура может занять значительное количество времени и снизить производительность системы, однако при подозрении на присутствие на компьютере вредоносной программы следует выделить время на полную проверку. • Выборочная проверка. Данный вариант позволяет самостоятельно указать папки и файлы, которые необходимо проверить. Он актуален, когда вы загрузили файл из Интернета и хотите убедиться в его безопасности. Желательно, чтобы ваш компьютер был подключен к Интернету для обновления определений (баз, содержащих информацию о последних вредоносных модулях). По умолчанию программа настроена на автоматическое получение определений с сервера по мере их появления, и эту настройку менять не рекомендуется. Поскольку новые шпионские программы появляются практически ежедневно, своевременное обновление определений необходимо для того, чтобы при попытке проникновения на компьютер «новоиспеченного» вредоносного ПО Защитник Windows смог вовремя распознать его. При обнаружении подозрительной программы Защитник Windows выдает оповещение. Существует пять уровней оповещения в зависимости от оценки программы: от неклассифицируемой опасности до широко известной вредоносной функции. Исходя из того, какого типа оповещение вы получили, совершите в отношении подозрительного модуля одно из нижеперечисленных действий. • Пропустить – указание на то, что в отношении программы не следует предпринимать никаких действий, однако при следующей встрече Защитника Windows с данным модулем оповещение об опасности появится вновь. • Поместить в карантин – запуск программы блокируется, а она сама помещается в специальное место на диске. В дальнейшем ее можно восстановить или удалить. • Удалить – безвозвратное удаление программы с компьютера. • Всегда разрешать – выберите данный вариант, только если вы уверены, что Защитник Windows причислил к разряду опасных программу, которая таковой не является. Она будет помещена в список разрешенных. Оповещение происходит и в том случае, когда запущенная программа пытается вызвать изменения в настройках системы. Решение на продолжение изменений или блокирование работы программы остается за вами. Если вы не включали компьютер в течение нескольких дней, то при загрузке системы вы обнаружите в области уведомлений значок Защитника Windows  извещающий о том, что проверка компьютера не проводилась несколько дней и ее следует запустить прямо сейчас. Последуйте данной рекомендации. При необходимости вы можете изменить некоторые параметры работы Защитника Windows. Для этого нажмите кнопку Программы и перейдите по ссылке Параметры. В открывшемся окне (рис. 7.19) вы можете изменить частоту, время и тип автоматической проверки, выбрать действия по умолчанию, выполняемые Защитником Windows при обнаружении опасных модулей, указать, какие файлы и папки проверять не нужно. Большинство остальных настроек являются оптимальными, поэтому изменять их нет особой необходимости.  Рис. 7.19. Окно настройки параметров Защитника Windows Как известно, большинство шпионских модулей запускается автоматически вместе с загрузкой Windows, а также использует соединение с Интернетом для передачи конфиденциальных данных третьему лицу. Защитник Windows позволяет отслеживать все программы, совершающие вышеописанные действия, для удаления подозрительных на ваш взгляд приложений. Нажмите кнопку Программы и перейдите по ссылке Проводник программного обеспечения. В открывшемся окне (рис. 7.20) вы увидите список приложений, загружаемых автоматически вместе с Windows. Для каждого из них приведено подробное описание и классификация. Если какой-то процесс имеет сомнительное описание и вызывает у вас подозрение, отключите его или удалите с помощью кнопок, расположенных в нижней части окна.  Рис. 7.20. Проводник программного обеспечения В раскрывающемся списке Категория вы можете изменить список отображаемых программ, выбрав для просмотра все запущенные в данный момент приложения и те, которые используют подключение к сети. Последний пункт Поставщики службы Winsock отображает список служебных программ, имеющих доступ к уязвимым компонентам Windows. Блокирование приложений в каждом из списков можно проводить так же, как и в первом случае. Действия, выполняемые Защитником Windows, фиксируются в специальном журнале. Чтобы ознакомиться с отчетом о работе программы, нажмите кнопку Журнал. В нем также присутствуют ссылки на списки разрешенных и запрещенных объектов, которые вы можете редактировать вручную. Для этого достаточно щелкнуть кнопкой мыши на соответствующей ссылке, выделить приложение в списке и воспользоваться нужной кнопкой внизу окна. Шифрование диска BitLockerВ гл. 3, в разделе, посвященном атрибутам файлов и папок, мы рассматривали процедуру шифрования файлов и папок для защиты хранящихся в них данных от просмотра посторонними лицами. Шифрование отдельных файлов и папок возможно благодаря шифрующей файловой системе (EFS). Однако в Windows Vista появилась еще одна возможность сохранения конфиденциальности данных – путем шифрования целого раздела жесткого диска, в котором установлена операционная система. Технология шифрования диска BitLocker позволяет защитить данные от вмешательства как на стадии загрузки компьютера, так и при хищении жесткого диска и попытке злоумышленников получить доступ к хранящейся на нем информации на другой машине. Благодаря BitLocker даже нежданные посетители вашего компьютера не получат доступ к зашифрованному разделу без вашего ведома и соответствующих санкций. Включив защиту BitLocker, вы сможете продолжать работать на компьютере без каких-либо ограничений. Блокирование доступа к разделу с Windows происходит лишь в случае изменения параметров загрузки системы. Технология шифрования диска BitLocker предъявляет некоторые требования к аппаратным средствам компьютера, поэтому прежде чем пытаться включить защиту, убедитесь, что ваша система им соответствует. Поскольку при шифровании ключ должен сохраняться не на жестком диске, а на другом устройстве, необходимо, чтобы компьютер имел один из следующих компонентов. • Доверенный платформенный модуль (TPM – Trusted Platform Module) – специальная микросхема на материнской плате, предназначенная для поддержки функций безопасности, которая участвует в процессе загрузки системы и проверяет ее состояние. • Поскольку машины с TPM начали появляться сравнительно недавно, не исключено, что ваш компьютер не оснащен микрочипом TPM. В этом случае для включения BitLocker можно воспользоваться USB-flash-накопителем («флэшкой») для хранения ключа шифрования, но для этого необходимо, чтобы USB-устройства поддерживались BIOS при запуске компьютера. При использовании BitLocker к жесткому диску предъявляются следующие требования. Он должен быть разбит на два раздела (тома), отформатированных в файловой системе NTFS. Тот раздел, в котором находится операционная система, будет зашифрован, второй раздел должен быть активным и иметь размер не менее 1,5 Гбайт. К нему шифрование применяться не будет, что необходимо для загрузки компьютера, поэтому для файлов, хранящихся в этом разделе, следует использовать шифрование, описанное в гл. 3. Однако при переносе в зашифрованный раздел с Windows они также будут автоматически зашифрованы. В противном случае, при перемещении файлов в нешифрованный раздел с них автоматически снимается шифрование. Если требования, предъявляемые к аппаратной составляющей компьютера, соблюдены, можно приступать к процедуре шифрования. Для этого вход в систему должен быть выполнен под учетной записью администратора. Выполните команду Пуск > Панель управления > Безопасность > Шифрование диска BitLocker. В результате будет открыто окно включения/отключения шифрования диска, в котором должна присутствовать ссылка Включить BitLocker (рис. 7.21).  Рис. 7.21. Окно включения/отключения шифрования диска BitLocker Однако если ваш компьютер не оснащен TPM, в данном окне вы можете увидеть сообщение о том, что доверенный платформенный модуль не найден, а ссылка на включение шифрования будет отсутствовать. В данном случае необходимо изменить один из параметров групповой политики компьютера, чтобы иметь возможность пользоваться flash-памятью для хранения ключа запуска. Редактирование параметров групповой политики – тема, ориентированная на опытных пользователей, в рамках данной книги она не рассматривается, поэтому ниже без пояснений объектов приводится краткая инструкция для включения поддержки flash-накопителя при отсутствии TPM, которую вам необходимо выполнить. 1. Зайдите в меню Пуск, наберите в строке поиска gpedit.msc и нажмите клавишу Enter. 2. В открывшемся окне вы увидите дерево консоли. По внешнему виду оно аналогично дереву папок. В нем следует выполнить следующий переход: Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Шифрование диска BitLocker. 3. Справа в окне дважды щелкните кнопкой мыши на элементе Установка панели управления: включить дополнительные параметры запуска. 4. В открывшемся окне на вкладке Параметры установите переключатель в положение Включен. При этом ниже должен быть автоматически установлен флажок Разрешить использование BitLocker без совместимого TPM. Если этого не произошло, установите флажок самостоятельно, нажмите кнопку ОК и закройте окно редактора объектов групповой политики. Теперь в окне шифрования должна появиться ссылка Включить BitLocker и исчезнуть предупреждение о том, что доверенный платформенный модуль не обнаружен. Перейдите по ссылке Включить BitLocker. При этом будет открыто окно, в котором необходимо задать параметры запуска BitLocker (рис. 7.22). Если ваш компьютер не оснащен TPM, доступен будет только последний вариант – Запрашивать USB-ключ запуска при запуске.  Рис. 7.22. Окно выбора варианта запуска компьютера с зашифрованным разделом диска Присоедините «флэшку» к компьютеру и перейдите по ссылке Запрашивать USBключ запуска при запуске. В следующем окне вы увидите имя распознанного системой flash-диска, оно должно быть выделено. Нажмите кнопку Сохранить для сохранения ключа запуска. В следующем окне (рис. 7.23) вам будет предложено сохранить пароль восстановления на случай, если BitLocker заблокирует загрузку компьютера или ключ запуска на flash-диске будет утерян. Обязательно сохраните пароль на «флэшке», в папке на диске (но не на том, который зашифрован) или же распечатайте на бумагу, поскольку при утере ключа запуска вы не сможете получить доступ к зашифрованному разделу без пароля восстановления.  Рис. 7.23. Выбор способа сохранения пароля восстановления После того как пароль восстановления будет сохранен, в окне, изображенном на рис. 7.23, появится кнопка Далее. Нажмите ее. На следующем этапе вам будет предложено запустить проверку компьютера на предмет того, что BitLocker в состоянии прочитать ключ шифрования и пароль восстановления (при этом flash-диск должен оставаться подсоединенным к компьютеру). Нажмите кнопку Продолжить. При этом для проверки правильности считывания ключей BitLocker потребуется перезагрузка компьютера. Если проверка пройдет без проблем, начнется шифрование диска. Оно не помешает вашей дальнейшей работе на компьютере, однако производительность системы на это время снизится. После того как шифрование будет выполнено, войти в систему можно только при подсоединении к компьютеру «флэшки» с ключом запуска до включения компьютера. Помните, пароль восстановления создается только один раз – при первом обращении к BitLocker. В дальнейшем вы сможете создавать только дополнительные копии этого пароля, обратившись к настройке управления ключами BitLocker. Если ключ запуска на «флэшке» был утрачен, введите пароль восстановления при старте системы, откройте окно настройки BitLocker (рис. 7.21) и перейдите по ссылке Управление ключами BitLocker для создания новой копии ключа. С помощью этой же функции создаются и дополнительные копии пароля восстановления. При желании вы всегда сможете отключить шифрование диска BitLocker. Для этого необходимо в окне настройки BitLocker перейти по ссылке Выключить BitLocker и в открывшемся окне подтвердить отмену шифрования тома для полного отказа от шифрования или же выбрать пункт Отключение программы шифрования диска BitLocker для временной приостановки работы BitLocker. |

|

||

|

Главная | В избранное | Наш E-MAIL | Добавить материал | Нашёл ошибку | Вверх |

||||

|

|

||||