|

||||

|

|

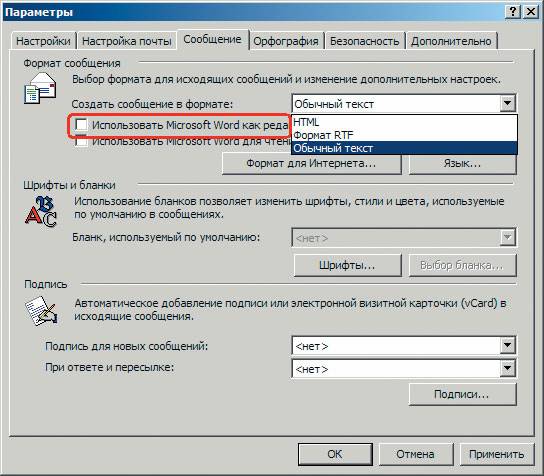

FeedbackАвтор: Сергей Костенок. © 2003-2006, Издательский дом | http://www.computerra.ru/ Журнал «Домашний компьютер» | http://www.homepc.ru/ Этот материал Вы всегда сможете найти по его постоянному адресу: /2006/122/284555/ Gordon Freeman Можно. И к интерфейсу SATA подключать диск SATA II тоже можно. Сергей Костенок E:\Progra~1\Agnitu~1\outpost.exe E:\Progra~1\EType\EDialer.exe E:\… Firefox.exe Запускается outpost, и ждет окончания его работы (нажатия «выход»), только после выхода запускается следующая программа (EDialer), и т.д. Как сделать, чтобы bat-файл отработал до конца, все запустил, и закрыл окно DOS? Пытался использовать также команды DOS cmd и start, но ничего не добился. С уважением, Aleks Для командных файлов лучше использовать расширение cmd, являющееся «родным» для систем линейки Windows NT (к ним относится и Windows XP). Не могу сказать, почему вам не удалось воспользоваться командой start, возможно вы что-то не так вводили – например, не учли, что если в пути файла встречаются пробелы, то путь следует заключать в кавычки. Привожу пример командного файла, который запускает сразу три приложения, можете попробовать сами (изменив, при необходимости, путь к файлам): start cmd /c «C:\Program Files\Far\Far.exe» start «C:\Program Files\Mozilla Firefox\firefox.exe» start notepad.exe Сергей Костенок Подскажите пожалуйста почему у меня не сохраняются контрольные точки востановления? Они держатся там только несколько часов. В параметрах востановления на вкладке востановление системы: отключить востановление системы на всех дисках галочка не стоит. Где находятся настройки которые регулируют сколько дней или времени должны хранится эти контрольные точки востановления? Компьютер Pentium 4 CPU 2.67ГГц 768ОЗУ Windows XP Professional SС С уважением Вячеслав В настройках нельзя указать, в течении какого времени требуется хранить точки восстановления, можно настраивать только объем, ими занимаемый. Возможно, у вас под них выделено слишком мало места или системе требуется так часто сохранять состояния, что точки быстро затираются. Выделяемый объем настраивается здесь: Панель управления» Система» Восстановление системы. Сергей Костенок Gordon Freeman pagefile.sys – это файл виртуальной памяти. Его величина соответствует тому размеру, который вы задали в свойствах системы: Панель управления» Система» вкладка Дополнительно» кнопка Параметры раздела Быстродействие» вкладка Дополнительно» кнопка Изменить. Сергей Костенок С уважением, Андрей Шварцкопф В свое время у меня были аналогичные проблемы с оптической мышью Genius: и перескакивание курсора, и несрабатывание клавиши. С кнопкой оказалась аппаратная проблема (так что мышь пришлось менять), а в «перескакиваниях» курсора был виноват перекрещивающийся с проводом мыши кабель (уже запамятовал, может сетевой, может USB-устройства или какой-то еще), экран у мышиного «хвоста» отсутствовал, вот и наводились помехи. Сергей Костенок Напомню диспозицию на тот момент: модем отказывается работать в Сети, если уже удачно выходил в Инет. В одно утро я решил начать решающую битву с модемом за господство над работой в Сети… Модем соединялся с сетью он раза эдак с девятого, второй раз не выходил, сипел как охрипший соловей. Отрадная картина, не правда ли?… Мысль о перепрошивке гнездилась в моей голове уже давно, и я решил ее реализовать. Перепрошил самой современной прошивкой. Казалось, враг, бросив знамена и артилерию, с позором бежит с поля боя?… Никак нет, товарищ командир! Теперь модем рвет соединение путем урезания канала спустя несколько минут, проведенных в Интернете! Но эта политика, естественно, не могла устраивать высшее начальство (то есть меня). Снова в бой брошены лучшие полки, проведены несколько перепрошивок разными версиями Прош., но результат все тот же… Но один (уж не помню какой по счету) штурм увенчался относительным успехом! Практически безмолвный модем перестал сужать канал связи, но сеть работала с ужасающе низкой скоростью. Разведка донесла, что в процессе передачи информации возникает какое-то дикое кол-во ошибок: минуту за три – порядка нескольких сот. И в этот судьбоносный момент генштаб принимает последнюю попытку уничтожить противника: включить обработку ошибок. Дисконнект, перезагрузка, набор… Набор?! Снова со звуком! Не сип, а здоровый утробный рев голодного модема! Товарищи!… Скорость – на уровне! А ну ка, а ну ка… Перезагрузка, набираем во второй раз… Пам-парам, все работает, соединение установлено… Ликующие солдаты потрясают окровавленными клинками, офицеры уже добрались до вражеских винных погребов, а генералы принимают послов других стран с торжественными одами на победу. Итак, морали в этой басни нету… Совершенно непредсказуемое развитие событий, и не менее загадочное разрешение всех проблем. Но теперь можно откинуться на спинку трона… сорри, стула, и оглядеть поле боя… Что приобрела наша великая нация после этой битвы?… Знание: если что-то не работает, и не помогает даже инструкция (закон Мерфи), нужно опробовать ВСЕ варианты… Если, конечно, хотите выиграть сражение… Но на этой патетичной ноте я не собираюсь ставить точку! Победив модем, я получил вполне официальное предложение от НАИвысшего начальства о установке выделенной линии. Обратился за консультацией к фирме, которая предлагает, имхо, самый выгодный в нашем городе тариф, и окончательно запутался. В чем отличие выделенной линии от ADSL? Что требуется для работы каждой из этих технологий: сетевая карточка или высокоскоростной модем? Является ли технология АДСЛ ассиметричной, а ДСЛ? В чем их отличие, и почему наши «спецы» так лихо их скрещивают? Если можно, немного теоретической помщи… Искренне Ваш, Алексей Токарев, aka Митрандир К сожалению, ваш совет в большинстве случаев неприменим. Количество настраиваемых параметров в современных операционных системах измеряется многими тысячами, и перепробовать все их сочетания не представляется возможным даже за время существования Вселенной. Аббревиатура ADSL – это Asymmetrical Digital Subscriber Line (асимметричная цифровая абонентская линия). Кроме ADSL к ассиметричным относятся технологии RADSL, VDSL. Их отличает более высокая скорость передачи данных к абоненту, чем от абонента к провайдеру. В противоположность им симметричные технологии (HDSL, HDSL II, SDSL) позволяют осуществлять передачу в обе стороны на одинаковой скорости. Обычно их объединяют под аббревиатурой xDSL. Эти технологии позволяют использовать медные пары (телефонный кабель) не только для обычной телефонной связи, но и для одновременной высокоскоростной передачи данных между оборудованием, установленным на телефонной станции и установленным у пользователя. Скорости во много раз выше, чем при использовании аналогового модема, при этом телефонная линия остается свободной. Для подключения домашних пользователей почти повсеместно используется ADSL, так как равные скорости в этом случае не требуются: обычное использование такой линии – скачивание информации из Интернета, а объемы, отправляемые в Интернет, на порядки меньше. Сергей Костенок Дмитрий Не могу точно сказать, что это за файл, но bookmarks – это так называемые «закладки» во многих программах (аналог – «Избранное» в Internet Explorer). А расширение bak часто присваивается резервным копиям файлов. Скорее всего, этот файл можно безболезненно удалить. Если же он появляется снова – выясняйте, какая программа его создает. Сергей Костенок С уважением Олег Приведенную вами ошибку следует трактовать буквально: в вашей сети есть компьютеры с одинаковыми сетевыми именами, один из которых – ваш. Измените имя своего компьютера, и сообщение больше появляться не будет. Для этого откройте Панель управления» Система» вкладка Имя компьютера и нажмите кнопку Изменить. Сергей Костенок Спасибо. С уважением Влад При включении компьютер (ноутбук в том числе) потребляет ток заметно больший, чем при последующей работе. Скорее всего, аккумулятор не в состоянии обеспечить пусковой ток, поэтому ноутбук и не включается. Сергей Костенок У меня очень серьезная проблема, с которой я никак не могу справиться. Дело в том, что я одинокий немой инвалид, но чтобы хоть как-то поддерживать связь с остальным миром, я решил купить компьютер, чтобы иметь возможность выходить в Интернет и общаться там с другими людьми. Для этого я обратился к немного знакомому мне человеку, работающему в компьютерном зале местного Дворца культуры специалистом по установке и настройке ПК, не подозревая какую проблему я приобретаю. Он привез мне компьютер со своей фирмы, установил на него программы необходимые для первоначальной работы и исчез. Через определенное время я купил модем и научился выходить в Интернет. Надо сказать, что в Гуково всего один провайдер и вот постепенно все более начиная разбираться в компьютерных премудростях, я понял, что мой компьютер управляется не только мной, а удаленно тем продавцом. Я нашел лишние учетные записи, удалил их и начал искать различные защиты от хакеров, в частности, поставил Outpost Firewall и антивирусы. И вот здесь началось что-то ужасное! Сначала на компьютер обрушились полчища вирусов, которые периодически выводили компьютер из строя и только полной переустановкой Windows удавалось возвращать его к жизни. А затем мой злоумышленник стал всячески мешать мне работать в Интернете, взламывая мои почтовые ящики, изменяя в них пароли или стирая всю информацию в Браузере, где мне каждый адрес нужно было набирать по новой неограниченное количество раз. В последнее время террор стал просто угрожающим! Так как, очевидно, он может работать за моим компьютером, как за своим собственным, в последние дни он испортил настройки Explorera и Firewalla, делая мою работу в Сети попросту невозможной. Кроме того, он нарушил правильную работу таких программ, как ICQ и Agent mail.ru, а главное нанес непоправимый ущерб моей и так больной нервной системе, которая при моей болезни нуждается в особом спокойствии. У меня произошел инсульт в 2001 году и от его последствий я не могу отойти до сих пор. Я прошу вас помочь и объяснить мне, имеется ли какая-то возможность борьбы с моим непрошенным гостем или единственная возможность-выбросить этот компьютер и отказаться от Интернета и всех своих приобретенных там друзей? К сожалению, я не имею возможности обратиться в правоохранительные органы по причине своей немоты, а объяснять что-то письменно бесполезно, так как Гуково находится по уровню развития еще в прошлом веке и меня просто не поймут или посчитают за психически ненормального, что при моем диагнозе будет выглядеть очень правдоподобно. На всякий случай сообщаю свой электронный адрес, хотя по возможности ответьте мне каким-то другим способом, так как получить письмо по электронной почте он мне не позволит. Фирсов Евгений Викторович, г. Гуково Ростовской области Вы очень эмоционально описываете ваши злоключения, но, к большому сожалению, приводите очень мало конкретных фактов и подробностей, что именно и в какой момент у вас работает не так, как положено. Изучение немногих изложенных вами фактов позволяет сделать вывод, что описанные вами события вполне могли произойти, однако их причина вами выявлена неверно – причастность к ним специалиста, купившего вам компьютер, маловероятна. Подумайте сами, чем таким особенным мог заинтересовать ваш компьютер этого человека? Тем более что в момент покупки было неизвестно, сможет ли он до него добраться через Интернет (модем вы покупали позже и самостоятельно, а также самостоятельно подключались к Интернету). Конечно, нельзя исключить особую заинтересованность знакомого именно в ваших приватных данных, но в письме ничто на это не указывает. Зато вы пишите, что средства защиты (антивирус, файрвол) на компьютер были установлены не сразу. Поэтому «к гадалке не ходи» – вредоносные программы на нем «потрудились». Советы по защите своего компьютера вы сможете найти в «Мягкой рухляди» этого номера. Но прежде, чем его защищать, нужно получить систему, свободную от непрошенного софта, а когда компьютер заражен, простая переустановка Windows, скорее всего, не поможет. Поэтому предлагаю следующую последовательность действий, пусть несколько параноидальную, зато почти гарантирующую требуемый результат («почти», потому что стопроцентной гарантии защищенности не даст никто). Прежде всего, сохраните все необходимые вам данные на внешнем носителе (компакт-диске, флэшке и так далее). После этого очистите главную загрузочную запись (MBR) жесткого диска (нулевой сектор), как это описывалось в ДК #10_2004, стр. 110, после чего выключите компьютер. Далее, для контроля, снова запустите diskedit.exe и убедитесь, что нулевой сектор остался пустым (существуют вирусы, правда, ныне практически исчезнувшие, которые прописываются в MBR и контролируют, чтобы их оттуда не стерли). Напомню – выполнение этой процедуры удалит все данные с жесткого диска. Далее устанавливаете операционную систему обычным способом. После этого можно было бы добавить нужный вам набор программ, но есть одно большое «НО»: до установки на компьютер антивирусной программы со свежими базами сигнатур никаких носителей, записанных вами самостоятельно, подключать к нему нельзя (дисков, записанных знакомыми, я бы тоже поостерегся), так как вредоносный код, проникший на компьютер до установки защиты от него, может эту самую защиту благополучно нейтрализовать. На этом этапе следует использовать только диски, записанные производителем: прилагаемые к материнской плате драйверы, купленные в магазине программы (естественно, речь идет не о «пиратских» сборниках). Однако не факт, что имеющийся у вас антивирус куплен в «коробочном» варианте, программа его установки могла быть получена через Интернет и пропала вместе с содержимым жесткого диска (либо записана на носителях, которыми, как мы говорили, воспользоваться нельзя). А если учесть, что даже при наличии антивируса обновление его баз требует наличие Интернета, приходится к нему подключаться, не обеспечив должной защиты. Чтобы свести риск к минимуму убедитесь, что встроенный в Windows XP брандмауэр защищает ваше соединение (в Windows XP без SP2 – в свойствах соединения на вкладке «Дополнительно» должен быть включен параметр «Защитить мое подключение»; если SP2 установлен, то в настройках брандмауэра не должно быть включено никаких исключений), и подключитесь к Интернету только, чтобы скачать антивирус, установить его и обновить базы сигнатур. Следующий этап – файрвол (если у вас антивирус и файрвол – разные программные пакеты), к нему следует подходить аналогичным образом. После этого нужно проверить все носители с сохраненными данными и программами на наличие на них вирусов, на основании проверки делать выводы, что из имееющегося можно использовать, а что нельзя. Еще помните, что если в компьютере есть сетевая карта, то до момента установки файрвола она должна быть отключена от сети физически (то есть из нее должен быть вынут сетевой кабель), даже если это всего лишь домашняя сеть. Если же сетевое соединение используется для подключения к Интернету, то подключать кабель следует только на время скачивания антивируса/файрвола, убедившись, что встроенный брандмауэр осуществляет защиту, как описано выше. Сергей Костенок С уважением, Игорь Стоящая перед вами задача решается в зависимости от того, насколько независимые и изолированные друг от друга операционные системы вам требуются. Поскольку при загрузке операционной системы с одного диска она будет иметь доступ ко второму, то может на этот диск повлиять. Не спасет даже отключение диска в BIOS, поскольку Windows XP при загрузке все равно обнаружит такой диск. Поэтому полную изоляцию обеспечит только физическое отключение одного жесткого диска от контроллера на время работы с другим. Если же «независимость» заключается не во влиянии одной ОС на другую, а в наличии двух самостоятельных операционных систем, то можно последовательно установить их на разные диски: одну на C:, другую на D:, выбирая требуемую ОС в штатном загрузочном меню Windows XP. Другой вариант – на время установки оставлять подключенным только один диск. В дальнейшем могут быть подключены оба, а выбор, с какого именно требуется грузиться, осуществлять в BIOS (все современные BIOS при наличии нескольких жестких дисков позволяют указать, с какого из них требуется осуществлять загрузку). В этом случае вы в любой момент можете изъять один из дисков из системы и загрузиться с оставшегося. Сергей Костенок Best regards, Юра В операционной системе Windows XP кодек MPEG-2, требующийся для воспроизведения DVD, отсутствует. Не добавится он и при установке Windows Media Player любой версии. Эти кодеки интегрируются в систему вместе с программными DVD-плеерами, такими как Ciberlink PowerDVD, InterVideo WinDVD и другими, после чего смотреть DVD-фильмы можно практически в любом плеере, в том числе и в Windows Media Player. Но можно обойтись без установки кодека MPEG-2 в систему. Есть бесплатный программный плеер Media Player Classic со встроенным кодеком. Сергей Костенок P.S. На ПК с XP все OK. С уважением PVA К сожалению, разработчики этой программы очень небрежно относятся к документации, поскольку технические требования программы к системе не указаны ни на сайте, ни в прилагаемой к ней документации. Только обращение в техподдержку позволило выяснить, что SearchInform под управлением операционной системы Windows 98 не работает. Сергей Костенок С уважением, Анатолий, Южно-Сахалинск Чтобы модем набирал в импульсном режиме, надо в правилах набора номера (Панель управления» Телефон и модем» вкладка Набор номера» кнопка Изменить» вкладка Общие) выбрать тип набора номера «Импульсный» и указать код города. Затем открыть свойства соединения и на вкладке «Общие» включить параметр «Использовать правила набора номера», после чего заполнить поля кода города и кода страны. В некоторых случаях приведенная рекомендация не помогает. Это означает, что драйвер некорректно работает с вашей моделью модема и неправильно проводит его инициализацию. В большинстве случаев соответствующий драйвер можно найти на сайте производителя. Сергей Костенок Роман Карасев Можно, в полном соответствии с законами физики, которые вы проходили (или будете проходить) в средней школе: скорость равна силе, которую развивает ваша рука, умноженная на время воздействия и деленная на массу модема. Все используемые в приведенной формуле параметры предлагаю измерить самостоятельно. Сергей Костенок С уважением Грицына Юрий Такая ситуация обычно происходит на системах, где ранее был установлен антивирус Dr. Web. При инсталляции Panda Platinum/Titanium 2006 обнаруживает Virus Chaser по следующим записям в реестре: HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\VxD\SpIDer, HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\drwebnet, HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Eventlog\Application\spidernt, HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\SPIDERCTL, HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\spidernt, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\ CurrentVersion\Uninstall\{2B2CCC2A-5EC6-11D6-9696-0090961B771E}\DisplayName, HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{2B2CCC2A-5EC6-11D6-9696-0090961B771E}\ UninstallString. Если вы уверены, что на вашей системе в данный момент не установлено никаких приложений, включающих антивирусный движок Virus Chaser или Dr. Web, просто удалите из реестра Windows эти записи. Сергей Костенок С уважением, Абидин Макуев, Нижневартовск Ваш Celeron 466 построен на ядре Mendochino, а Pentium III 933, который вы брали у товарища, на ядре Coppermine. Среди прочего эти процессоры отличаются и напряжениями питания ядра процессора. Поэтому можно предположить (как один из вариантов), что у вашей материнской платы проблемы в схемах питания, и один процессор она запустить может, а второй – нет. Правда, даже если это действительно так (я повторяю – это лишь предположение), вариантов решения этой проблемы, к сожалению, предложить не могу. Точнее варианты такие: если вы специалист в области электроники – браться за приборы и паяльник, если нет – менять материнскую плату. Сергей Костенок С уважением, Владимир Русняк Причин подобного несоответствия может быть несколько, но основных – три. Первая – ошибки файловой системы. Они легко исправляются проверкой диска. Вторая – данные могут храниться на диске в виде альтернативных потоков файлов (подробнее см в ДК #11_2005, стр. 114). Попробуйте выполнить приведенные там команды и посмотрите размер файла. После команды echo «короткий текстовый файл» file.txt размер файла будет показан – 28 байт. Теперь выполните команду echo «секретная строка» file.txt:stream1 и посмотрите размер файла. Он по-прежнему будет 28 байт, несмотря на то что в его альтернативный поток была добавлена информация. И третья – при подсчете суммарного объема файлов на диске, учитываются только те, к которым система может получить доступ от имени вашей учетной записи, но есть папки, доступ к которым вам запрещен, например папка System Volume Information в корне диска. Посмотрите ее свойства, при использовании файловой системы NTFS, и если вы не меняли права доступа к ней, вам будет показано, что у нее – нулевой объем, хотя это не так, ее объем может достигать значения, отведенного вами под восстановление системы (Панель управления» Система» вкладка Восстановление системы). Сергей Костенок С уважением, moro Чтобы посмотреть эту информацию, выберите в меню Word Сервис» Статистика. Сергей Костенок Совсем недавно я мог в свое письмо вставить (прямо в текст) рисунок без проблем, а теперь как отрезало. И еще тогда я мог при составлении письма выбрать шрифт и его размер – теперь такое поле в инструментальном поле отсутствует. Что делать? Васильев В Для того чтобы в письмо можно было включать рисунки и форматировать текст, оно должно быть в формате HTML или RTF. Способ переключения формата зависит от редактора, выбранного в настройках Microsoft Outlook. Если это Microsoft Word, то соответствующий «переключатель» присутствует на панели инструментов и позволяет выбрать один из трех форматов: HTML, RTF или текстовый. Если для редактирования писем используется собственный редактор Outlook, то переключение осуществляется через меню «Формат», где также можно выбрать между HTML и обычным текстом, либо RTF и обычным текстом (в зависимости от настроек). Для выбора формата, необходимого при создании письма (в терминологии Microsoft Outlook – сообщения), и редактора откройте в меню Outlook Сервис» Параметры» вкладка Сообщение. На всякий случай напомню, что наиболее предпочтительный и универсальный формат электронных писем – «Обычный текст», за исключением тех, достаточно редких случаев, когда оформление несет некоторую смысловую нагрузку – тогда используйте HTML (на мой взгляд, RTF в письмах – моветон). Во-первых, использование текстового формата уменьшает размер письма, что для многих получателей имеет значение. Во-вторых, все больше пользователей электронной почты читает письма не на компьютерах (они более и менее успешно справляются практически с любыми форматами), а на мобильных устройствах: карманных компьютерах, сотовых телефонах, коммуникаторах и других. На них может не оказаться почтовых клиентов, способных отобразить ваше послание корректно, а даже в тех случаях, когда текст письма будет отображен правильно, его оформление зачастую показано не будет. И еще пара слов о вашем адресате, опасающемся получать вложения. Если он таким образом стремиться защититься от вирусов, то приведенные вами требования не имеют смысла. Если вирус присутствует в графическом файле, то антивирусная программа его распознает вне зависимости от того, передан файл в виде вложения либо картинка вставлена в HTML-письмо. Если же антивирус получателя письма не знаком с полученным вирусом, он его пропустит вне зависимости от того, каким именно образом картинка прикреплена к письму. (см.скриншот 1,  Сергей Костенок С уважением, Сухолита Л.Г., Ижевск Использовать в системе одновременно два подобных модуля можно. Хотя если есть возможность заменить модуль со временем задержки 3,0 на 2,5, лучше ею воспользоваться – память (при отсутствии других противоречий) будет работать быстрее. А описанный вами сбой произошел из-за того, что включение технологии HyperTreading (HT) требует переустановки системы. Сергей Костенок |

|

||

|

Главная | В избранное | Наш E-MAIL | Добавить материал | Нашёл ошибку | Вверх |

||||

|

|

||||